Passwörter gehören zum schwächsten Glied der IT-Sicherheit in KMU, denn ein absolut sicheres Passwort existiert nicht. Jedes Passwort kann entdeckt, erraten oder entschlüsselt werden und bietet deshalb keine vollumfängliche Sicherheit vor unerlaubten Zugriffen auf ein IT-System. Ein Passwort als Schlüssel zur Unternehmens-IT gilt als relativ sicher, wenn der Aufwand es zu ermitteln für Cyberkriminelle zu hoch wird. Vier konkrete Massnahmen leisten dazu einen wesentlichen Beitrag.

Passwörter bieten dann Sicherheit vor unerlaubten Zugriffen, wenn Angreifer diese nur mit einem sehr hohen Zeitaufwand oder zu sehr hohen Kosten entdecken, erraten oder entschlüsseln können. Es ist im Zusammenhang mit Passwörtern daher sinnvoller von relativer Sicherheit statt von absoluter Sicherheit zu sprechen. Zur besseren Verständlichkeit nutzen wir dafür in diesem Beitrag dennoch den Ausdruck «sicheres Passwort», um die relative Sicherheit von Passwörtern zu umschreiben.

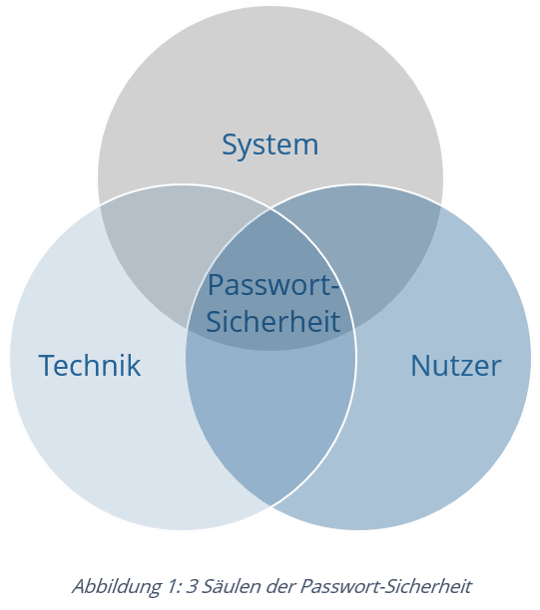

Um in einer Unternehmens-IT eine hohe Passwort-Sicherheit zu gewährleisten, ist eine Reihe von Massnahmen notwendig. Diese bestehen aus drei Säulen:

- Systembezogene Massnahmen:

Diese definieren wann und wo ein Login mit Passwort notwendig ist. - Technische Massnahmen:

Technische Unterstützung zur Vermeidung von Passwort-Hacking. - Nutzerbezogene Massnahmen:

Erhöhen der Passwort-Kompetenz der Mitarbeitenden.

Die drei Säulen der Passwort-Sicherheit zielen darauf ab, den Zugang zur Unternehmens-IT so zu gestalten, dass es für potenzielle Angreifer praktisch unmöglich wird, ein Passwort zu ermitteln oder denn Passwort-Zugang zu umgehen. Dabei stehen mehrere Verteidigungsmethoden im Vordergrund:

- Hoher Zeitaufwand: Das Passwort ist so angelegt und gespeichert dass Angreifer mit den heute verfügbaren Technologien theoretisch Jahrhunderte oder Jahrtausende benötigen, um ein Passwort mit Brute-Force-Attacken zu entschlüsseln (Brute-Force-Attacken: automatisiertes Ausprobieren von Milliarden von möglichen Zeichenkombinationen mit hoher Geschwindigkeit bis der Zugriff gelingt).

- Hohe technische Komplexität: Ergänzend zum Passwort wird der Zugang mit zusätzlichen Massnahmen erschwert. Für Angreifer soll es dabei technisch unmöglich oder zu komplex werden, in die Unternehmens-IT einzudringen.

Um die Passwort-Sicherheit zu maximieren, ist ein umfassendes Programm zur Vermeidung von Passwort-Hacking notwendig. Dieses enthält ein ganzes Paket an Massnahmen:

- Schutz sämtlicher hinterlegter Passwörter.

- Überprüfung der Passwort-Richtlinien bei der Erstellung eines Passworts.

- Passwort-Training für Mitarbeitende.

- Vereinfachung des Passwort-Handlings für die Mitarbeitenden.

- Reduktion der Abhängigkeit von Passwörtern.

- Technische Massnahmen zur Verhinderung von unbefugten Zugriffsversuchen.

Die folgenden vier Massnahmen gehen auf die Reduktion der Abhängigkeit der IT-Security von Passwörtern sowie auf mögliche technische Massnahmen zur Vermeidung von unbefugten Zugriffen ein. Grundsätzlich gilt der Grundsatz: je öfter Passwörter abgefragt werden, desto grösser die Angriffsfläche für Cyberkriminelle. Es ist daher sinnvoll, mit systembezogenen und technischen Massnahmen die relative Sicherheit von Passwörtern zu erhöhen.

4 Massnahmen zur Erhöhung der Passwort-Sicherheit

Bereits mit den folgenden 4 technischen Massnahmen lässt sich die relative Sicherheit von Passwörtern deutlich erhöhen.

1. Passwörter nur wenn unbedingt nötig einsetzen

Passwörter sollen nur für diejenigen Zugriffe abgefragt werden, für die keine Alternative zum Zugang mit Passwort sinnvoll ist. So lässt sich eine Überforderung der Nutzer durch zu häufige

Passwort-Abfragen vermeiden. Damit sinkt das Risiko, dass die Anwender zu einfache Zeichenfolgen für die Passwörter bzw. immer wieder dieselben Passwörter wählen.

2. Alternativen oder Ergänzungen zur Passwort-Abfrage verwenden

Werden Passwörter verwendet, so sollen sie mit einer oder mehreren zusätzlichen Authentifizierungsmethode ergänzt werden. Damit steigt die Sicherheit des gewählten Passworts. Alternativ können diese Massnahmen die Passworteingabe vollständig ersetzen:- Biometrische Abfrage wie Fingerabdruck, Iris-Erkennung etc.

- Zwei-Faktor-Authentifizierung (2FA) oder Multi-Faktor-Authetifizierung (MFA) über E-Mail, SMS oder Smartphone-App etc.

- Single-Sign-On (SSO): Einmalanmeldung mit einem einzigen Passwort für den Zugang auf alle Dienste der Unternehmens-IT, für die der Mitarbeitende lokal berechtigt ist. Auf diese Weise wird vermieden, dass sich die Nutzer für jeden einzelnen Dienst zusätzlich anmelden und zahlreiche Passwörter verwalten müssen. Dieser Zugang soll mit einem der ersten beiden Punkte ergänzt werden.

3. Technische Massnahmen zur Abwehr von Passwort-Hacking einsetzen

Mit technischen Abwehrmassnahmen lassen sich Zugangsversuche durch Unbefugte vereiteln:- Erfährt der potenzielle Angreifer (oder die eingesetzte automatisierte Hacking-Software) nur mit Verzögerung ob ein Login-Versuch erfolgreich war, steigt der benötigte Zeitaufwand für die Abfrage von Millionen von Passwörtern durch automatisierte Brute-Force-Attacken deutlich. Dies schreckt Unbefugte davor ab, sich weiter mit dem Zugang über dieses Einfallstor zu beschäftigen. Mit einer Drosselung der Prüfgeschwindigkeit der eingegebenen Login-Daten (Throttling) lassen sich solche Brute-Force-Attacken abwehren.

- Mit einer Sperrung des Zugangs nach maximal 5-10 fehlerhaften Login-Versuchen werden Brute-Force-Attacken oder die Angriffsmethode durch Erraten des Passworts vereitelt.

4. Technische Massnahmen zur Überprüfung der Passwort-Sicherheit

Eine im IT-System hinterlegte Passwort-Richtlinie lässt zum Zeitpunkt der Wahl des Passworts durch den Benutzer nur sichere Passwörter zu. Wird die Richtlinie durch das gewählte Passwort nicht erfüllt, wird das Passwort nicht zugelassen und der Nutzer wird automatisch darauf hingewiesen, welche Kriterien für ein konformes Passwort noch angepasst werden müssen:

- Die hinterlegte Richtlinie erzwingt eine Passwortlänge von mindestens 12, besser 20 Zeichen. So ist die Abwehrkraft gegen automatisierten Angriffe hoch. Der Aufwand und die Komplexität für Cyberkriminelle sich Zugang in die Unternehmens-IT zu verschaffen, wird zu gross, wenn lange Passwörter verwendet werden. Sonderzeichen (*, &, !, $ usw.) im Passwort sollen nicht erzwungen werden. Diese frühere Empfehlung verleitete die Nutzer dazu, die Sonderzeichen als Platzhalter für einige Buchstaben einzusetzen. Dies führte zu einfach zu erratenden Passwörtern, die mit 1-2 einfach zu ergänzenden Sonderzeichen versehen waren.

- Ein erneuter Einsatz eines bereits früher durch denselben Anwender benutzten Passworts wird durch die hinterlegte Richtlinie nicht zugelassen.

- Eine hinterlegte Liste (Blacklist) von nicht erlaubten Passwörtern, vermeidet die Wahl von zu einfach entdeckbaren Passwörtern durch den Nutzer.

Steigerung des Risikobewusstseins und der Sensibilität

Diese vier Massnahmen sollen mit entsprechenden Cyber Security Trainings für die Mitarbeitenden ergänzt werden – so steigt beim Personal das Risikobewusstsein und die Sensibilität für die IT-Sicherheit. Gleichzeitig lassen sich Irrtümer in der Cyber Security ausräumen. Auf diese Weise werden potenzielle Angriffe von Cyberkriminellen frühzeitig erkannt und vermieden.